Отказ от ответственности!

Отказ от ответственности

Сайт не несёт ответственности за содержание материалов. Все материалы сайта найдены в сети интернет. Если вы являетесь правообладателями и хотите убрать свой материал с нашего сайта, то напишите администрации. Напомним, что ваша собственность находилась в публичном доступе и только поэтому была опубликована на нашем сайте. Сайт некоммерческий, и мы не можем проверить все публикации пользователей. Используете материалы сайта на свой страх и риск, администрация за возможные последствия ответственности не несет.

Сайт не распространяет никаких программных продуктов, а содержит только ссылки на ПО, доступное в сети интернет.

Новое на форуме

Внимание! Если Вы видите рекламму на нашем ресурсе, установите для вашего браузера расширение Adblock Plus | AdBlocker Ultimate | Блокировщик |

Главное меню

- Загрузка... News Portal

- Загрузка... Soft Portal

- ⬦ Бесплатно прочее полезно

- ⬦ Комп для чайника

- ⬦ Халява

- Новости сайта

- Программы для ПК

- Программирование

- Статьи, заработок, Wi-Fi...

- Игры для ПК, android, прочее

- Флэш игры, программы...

- Книги java, txt, fb2, аудио...

- Всё для Photoshop и After...

- Веб мастеру

- Продвижение ВКонтакте

- Продвижение в других соц.

- Различный софт

- F.A.Q / ЧАВО?

Комментарии

Мы ВКонтакте

Представь себе такую ситуацию: неизвестный звонит с одноразового телефона и требует выкуп за похищенного им человека. На следующий день преступник звонит еще раз. Жертва обращается в полицию, и уже через полчаса там узнают не только настоящий номер звонившего, но и всю историю его перемещений и звонков.

..call detail records.

Часть 2

Всевидящее око

Мы регулярно пишем об уязвимостях смартфонов, сетей передачи данных и о безопасности облачных сервисов. Люди настолько привыкли «думать сложно», что совсем забывают о существовании гораздо более простых и эффективных методов, доступных полиции разных стран.

Зачастую полиция не будет даже пытаться что-то взломать или перехватить, а просто сделает запрос к оператору сотовой связи, и последний отдаст не только историю звонков, но и массу другой интереснейшей информации. Как пример: статья об австралийском журналисте, в которой проанализирована информация, собранная о самом журналисте его сотовым оператором за последние два года (и только она).

По австралийским законам операторы сотовой связи обязаны в течение двух лет хранить определенную информацию о пользователях сети, базу Call detail record. Сюда входит информация о местоположении устройства в каждый момент времени (кстати, недавно в Швеции был создан прецедент: одной лишь этой информации недостаточно для вынесения приговора), журнал звонков, включая информацию о другом абоненте, и данные о сессиях выхода в интернет. Что касается SMS, то по австралийскому закону об охране частной жизни без предварительной санкции на прослушивание оператор имеет право (и обязан) сохранить лишь метаданные: время отправки, размер сообщения и адресата. Содержимое самих сообщений (а тем более голосовых звонков) не сохраняется.

Так выглядит информация, собранная о журналисте оператором.

Места, которые посетил журналист 1 апреля 2015 года.

Места, которые он чаще всего посещал во время заданного временного отрезка.

По ссылке доступны интерактивные версии этих данных.

Метаданные включают информацию о том, кому звонил и писал сообщения пользователь, о длительности звонков и о том, к каким базовым станциям в какой момент времени подключался телефон (такая информация позволяет достаточно точно установить местоположение устройства). В некоторых странах (не будем показывать пальцем, но это Россия) операторы не только выдают информацию о местоположении пользователя полиции, но и с удовольствием приторговывают такими данными.

Самое интересное, что операторам сотовой связи доступны (и выдаются полиции, а также продаются любому желающему) детали об использовании интернета, включая адреса сайтов и объем переданных данных. Это — совершенно отдельная тема для обсуждения; данные собирают, отслеживая запросы к DNS-серверам провайдера. Этими данными операторы также с радостью приторговывают; кормушка настолько привлекательна, что операторы даже пытались блокировать использование клиентами сторонних DNS-серверов.

INFO

К слову говоря, выданные (навязанные) стационарными интернет-провайдерами устройства (обычно — комбинированный кабельный или ADSL-модем + роутер) зачастую не позволяют сменить DNS-сервер на роутере. Если хочешь — меняй на компьютере, на каждом отдельном телефоне, умном телевизоре и колонке, но защитить свою частную жизнь полностью, просто задав настройки роутера, у пользователя не выйдет.

Мобильные операторы в США также обязаны хранить записи CDR. Кроме того, в Соединенных Штатах спецслужбами поддерживается единая база MAINWAY, записи в которой могут храниться гораздо дольше, чем разрешается по закону самим операторам мобильной связи.

В России же принят так называемый закон Яровой, который обязывает операторов сотовой связи в течение трех лет хранить метаданные (их список практически полностью совпадает с австралийским вариантом закона). Кроме того, с октября прошлого года операторы обязаны хранить в течение как минимум 30 суток (но не более шести месяцев) текстовые, голосовые, видео- и другие сообщения пользователей. Соответственно, в России любой звонок должен быть записан оператором и предоставлен полиции по законному требованию (на что, в принципе, всем насрать, данные предоставляются просто так. И не только полиции - любому имеющему связи и баблишко).

Не только CDR

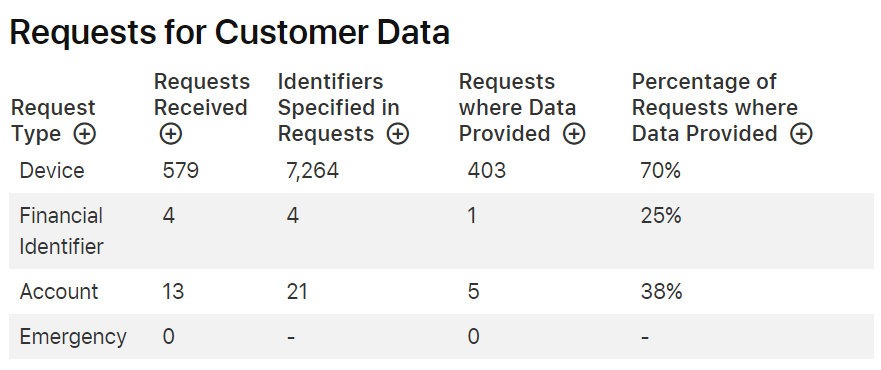

В приведенном выше исследовании журналист Уилл Окенден пользовался iPhone. Правильно оформленный запрос в Apple (по терминологии компании — Device Request, то есть такой запрос, в котором у полиции нет ничего, кроме аппаратного идентификатора устройства — IMEI) позволит полиции получить и те данные, которые собирает о пользователе Apple, а туда входит почти все за редкими исключениями. Вот так, например, выглядит статистика запросов к Apple в России.

Для сравнения, в США за тот же год полиция запросила информацию о 19 318 устройствах (успешными оказались 81% запросов). Google предлагает интерактивный график, ознакомиться с которым можно по ссылке.

И если Apple не предоставит полиции такие данные, как пароли пользователя, статистика использования устройства, сообщения SMS/iMessage и данные «Здоровья» (история физической активности пользователя, включая число шагов и частоту сердцебиения в заданном временном промежутке, — полезнейшая вещь для ловли как преступников, так и неверных супругов), то Google отдаст все, в том числе пароли (чтобы быть полностью технически корректным, добавлю, что в Android 9 появилось шифрование резервных копий; соответственно, полиция не получит ни самих бэкапов, ни хранящихся в них SMS и журналов звонков).

Одноразовые телефоны

Преступников, пользующихся своим основным телефоном для звонков с угрозами, вымогательств и прочих уголовно наказуемых деяний, теперь почти не водится; выше мы подробно разобрались почему. Что остается преступнику? Одноразовые SIM-карты (пожалуй, не будем сейчас обсуждать способы, которыми преступники обзаводятся такими картами) и одноразовые (как правило — дешевые кнопочные) устройства, желательно вовсе лишенные возможности выхода в интернет.

Для того чтобы получить хоть какие-то данные о подозреваемом, полиции нужна хотя бы одна зацепка — IMEI вполне достаточно. Но что можно определить по идентификатору устройства, которое включалось всего на несколько минут? Начитавшиеся конспирологических теорий (прекрасный пример) начинающие преступники трепетно вынимают из телефона аккумулятор, включая устройство, лишь чтобы совершить звонок.

Разумеется, никто из них даже не задумывается о том, что происходит, когда устройство включается и выключается (как штатно, так и аварийно, с извлечением аккумулятора). Тем более мало кто задумывается о том, известно ли оперативным работникам полиции о таком шаблоне.

Уверенный в своей безопасности преступник уходит из дома (если не уходит — с большой вероятностью его местоположение определят сразу же или постфактум, проанализировав логи) и звонит с одноразового телефона. Где при этом находится его основной телефон? Рассмотрим варианты.

Кейс 1

Начнем с рассмотрения самой типичной ситуации: «подозрительный» звонок совершается с одноразового, «анонимного» телефона, при этом собственный телефон преступник взял с собой. Ничего невероятного в этом нет; достаточно почитать полицейские сводки, чтобы понять, что так действует большинство.

Полиция запрашивает у оператора сотовой связи записи CDR за указанный период. В зависимости от страны и действующих в ней законов оператор возвращает либо сырые данные, либо анонимизированный список устройств (каждый аппаратный идентификатор заменяется на хеш-функцию). Фактически полиция получает готовый список устройств, подключенных к соте, где было зарегистрировано устройство, с которого был совершен звонок. Предполагается, что среди этих устройств будет присутствовать и собственный телефон преступника.

К одной и той же соте может быть одновременно подключено несколько тысяч абонентов, поэтому единичный запрос мало что даст полиции. Однако если преступник позвонит жертве еще раз — неважно, из той же соты или из другой (из другой даже лучше), — полиция получит дополнительные выборки. Далее пересекаются множества устройств, которые были зарегистрированы в той же соте на момент совершения звонка с «анонимного» устройства; как правило, на второй-третьей выборке остается всего несколько десятков, а то и единичные идентификаторы.

Разумеется, на практике все несколько сложнее. Например, учитывается не только подключение к конкретной вышке, с которой был сделан звонок, но и данные с соседних вышек. Использование этих данных позволяет (и позволяло, кстати, даже пятнадцать лет назад) произвести триангуляцию, определив местоположение устройства с точностью от нескольких десятков до нескольких сотен метров. Согласись, с такой выборкой работать заметно приятнее. =

Впрочем, в больших городах с высокой плотностью населения (анонимные звонки часто совершают в людных местах) круг подозреваемых даже в результате третьей выборки может оказаться слишком широк. В таких случаях (не всегда, но в особо важных делах) в игру вступает анализ «больших данных». Подробно об этом мне удалось узнать два года назад из вступительной речи на полицейском конгрессе в Берлине. Аналитик исследует шаблоны поведения устройств, обозначенных условными идентификаторами. Разговор по телефону, активное потребление трафика, перемещения в пространстве, время регистрации в соте и целый ряд дополнительных параметров позволяют исключить значительную часть устройств, тем самым заметно сократив круг подозреваемых.

Вывод: легче всего засечь преступника, у которого при себе есть персональное устройство (личный смартфон) и который при этом перемещается. Сделал анонимный звонок из одной соты — очерчено множество устройств. Сделал второй звонок из другой соты — и список устройств, следующих тем же маршрутом, сократился на порядок.

Кстати, развенчаю популярный киношный шаблон. Для точного определения местоположения телефона время его нахождения в сети не играет ни малейшей роли: местоположение определяется моментально при регистрации телефона в сети и сохраняется в логах, откуда его можно легко извлечь. Если устройство перемещается, то местоположение можно установить еще точнее. Заодно пройдемся по конспирологам: выключенный телефон не сообщает о своем местоположении, даже если не извлекать из него батарейку (хорошо, iPhone 11 может сообщать благодаря чипу U1, да и то не сейчас, а когда-нибудь в будущем, когда Apple включит эту возможность в прошивке).

Подытожим: преступник включил аппарат, совершил анонимный звонок или отправил SMS, выключил устройство или извлек батарейку. На следующий день снова включил, позвонил из другой части города, выключил. Список устройств, которые могут принадлежать преступнику, сократился до нескольких штук. Третий звонок позволил окончательно идентифицировать преступника, можно выезжать. Все это — без использования каких-либо спецсредств, простой анализ логов по трем включениям.

Продолжение следует...

|

Информация: Посетители, находящиеся в группе Гости, не могут скачивать файлы с данного сайта. |

Пароль к архивам: ComInet

Copyright ©